El 5 de junio, el FBI publicó un anuncio de servicio público titulado «Los dispositivos domésticos conectados a Internet facilitan la actividad delictiva». Este anuncio hace referencia principalmente a los dispositivos afectados por la última generación del malware BADBOX (denominado así por el equipo de investigación y inteligencia sobre amenazas Satori de HUMAN), que los investigadores de la EFF también encontraron principalmente en decodificadores de Android TV. Sin embargo, el malware ha afectado a tabletas, proyectores digitales, unidades de info entretenimiento para vehículos de recambio, marcos de fotos y otros tipos de dispositivos IoT.

Uno de los objetivos de este malware es crear un proxy de red en los dispositivos de compradores desprevenidos, convirtiéndolos potencialmente en centros para diversas actividades delictivas y poniendo a los propietarios de estos dispositivos en riesgo frente a las autoridades. Este malware es especialmente insidioso, ya que viene preinstalado de fábrica en dispositivos de los principales minoristas online, como Amazon y AliExpress. Si buscáis «Android TV Box» en Amazon ahora mismo, muchos de los modelos afectados siguen a la venta por vendedores de origen desconocido. Facilitar la venta de estos dispositivos nos llevó incluso a escribir una carta abierta a la FTC, instándoles a tomar medidas contra los revendedores.

El FBI enumeró algunos indicadores de compromiso (IoC) en el PSA para que los consumidores pudieran saber si se habían visto afectados. Sin embargo, la mayoría de las personas no disponen de una infraestructura de detección de redes en sus hogares y no pueden esperar comprender qué IoC se pueden utilizar para determinar si sus dispositivos generan «tráfico de Internet inexplicable o sospechoso». A continuación, intentaremos ofrecer información más completa sobre estos IoC. Si encuentras alguno de estos indicadores en tus dispositivos, te recomendamos que pongas en contacto con el Centro de Denuncias de Delitos en Internet (IC3) del FBI en www.ic3.gov.

El FBI enumera los siguientes IoC:

- Presencia de mercados sospechosos desde los que se descargan aplicaciones.

- Solicitud de desactivación de la configuración de Google Play Protect.

-

Dispositivos genéricos de streaming de televisión anunciados como desbloqueados o capaces de acceder a contenido gratuito.

- Dispositivos IoT anunciados por marcas desconocidas.

- Dispositivos Android que no cuentan con la certificación Play Protect.

- Tráfico de Internet inexplicable o sospechoso.

A continuación se añade contexto a lo anterior, así como algunos IoC adicionales que hemos observado en nuestra investigación.

Certificado por Play Protect

«Dispositivos Android que no cuentan con la certificación Play Protect» se refiere a cualquier marca de dispositivo o socio que no figure en la siguiente lista: https://www.android.com/certified/partners/. Google somete los dispositivos a pruebas de compatibilidad y seguridad en sus criterios de inclusión en el programa Play Protect, aunque los criterios de la lista mencionada no son totalmente transparentes fuera de Google. Sin embargo, esta lista cambia, como hemos visto con la marca de tabletas que investigamos, que ha sido eliminada. Esto incluye «dispositivos anunciados por marcas desconocidas». La lista también incluye marcas y socios internacionales.

Sistemas operativos obsoletos

Otros problemas que observamos fueron versiones de Android realmente obsoletas. Para la posteridad, Android 16 acaba de empezar a implementarse. Las versiones más comunes que se utilizaban habitualmente parecían ser las de Android 9-12. Esto podría ser el resultado de «copiar los deberes» de versiones anteriores legítimas de Android, y a menudo vienen con su propio software de actualización que puede suponer un problema en sí mismo y entregar cargas útiles de segunda fase para infectar el dispositivo, además de lo que se descarga y actualiza en el dispositivo.

Puedes comprobar qué versión de Android tienes yendo a Ajustes y buscando «Versión de Android».

Tiendas de aplicaciones para Android

Ya hemos argumentado anteriormente que la disponibilidad de diferentes tiendas de aplicaciones ofrece más opciones a los consumidores, que pueden elegir alternativas aún más seguras que Google Play Store. Si bien esto es cierto, la advertencia del FBI sobre las tiendas sospechosas también es prudente. Evitar «descargar aplicaciones de mercados no oficiales que anuncian contenido en streaming gratuito» es un consejo sensato (aunque algo vago) para los decodificadores, pero esta recomendación no va acompañada de más directrices sobre cómo identificar qué mercados pueden ser sospechosos para otras plataformas Android IoT. La mejor práctica es investigar por separado cualquier tienda de aplicaciones utilizada en dispositivos Android, pero hay que tener en cuenta que, si se compra un dispositivo Android sospechoso, puede contener tiendas de aplicaciones preinstaladas que imitan la funcionalidad de las legítimas, pero que también contienen código no deseado o malicioso.

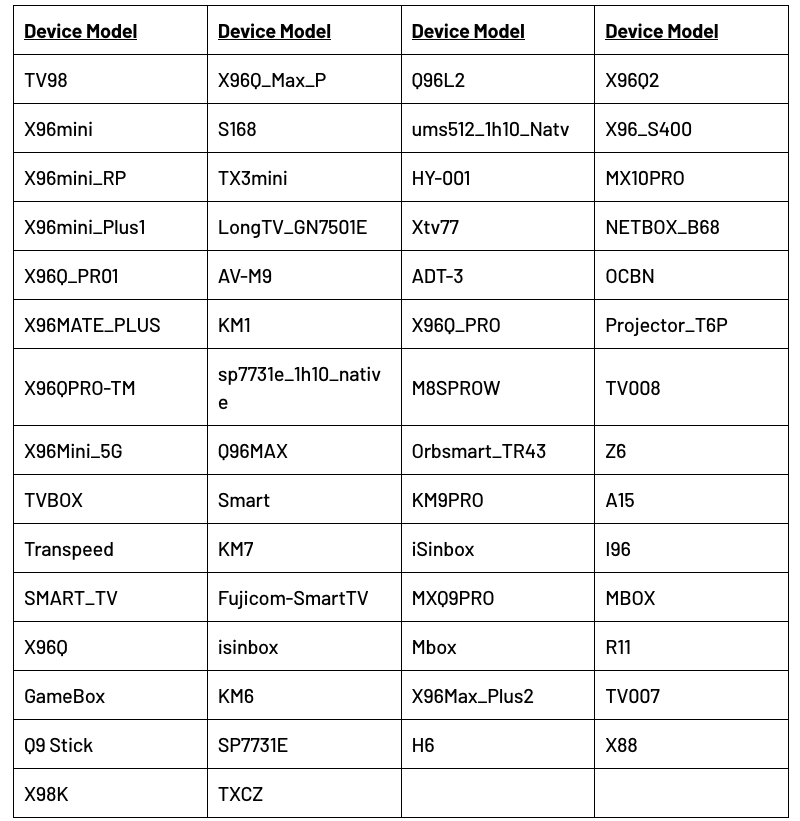

Modelos incluidos en el informe Badbox

También recomendamos buscar los nombres y modelos de los dispositivos que figuran en el informe BADBOX 2.0. Hemos investigado los modelos T95 junto con otros investigadores independientes que detectaron inicialmente la presencia de este malware. Muchos nombres de modelos se pueden agrupar en familias con las mismas letras pero números diferentes. Estas operaciones se repiten rápidamente, pero las convenciones de nomenclatura suelen ser poco rigurosas en este sentido. Si no estás seguro de qué modelo tienes, normalmente lo encontrarás en una etiqueta adhesiva en algún lugar del dispositivo. Si eso no funciona, es posible que puedas encontrarlo buscando el recibo original o revisando tu historial de pedidos.

Nota de los investigadores de Satori:

«A continuación se muestra una lista de los modelos de dispositivos que se sabe que son objetivo de los autores de la amenaza. No todos los dispositivos de un modelo determinado están necesariamente infectados, pero los investigadores de Satori están seguros de que hay infecciones en algunos dispositivos de los modelos que se indican a continuación:».

Lista de modelos que podrían verse afectados

Panorama general: la brecha digital

Por desgracia, la única forma de asegurarse de que un dispositivo Android de una marca desconocida es seguro es no comprarlo. Aunque iniciativas como la U.S. Cyber Trust Mark son avances positivos destinados a fomentar la confianza de los consumidores en los productos verificados, las recientes reestructuraciones de los organismos reguladores federales hacen que el futuro de esta marca de garantía sea incierto. Esto significa que quienes tienen limitaciones presupuestarias y dificultades para adquirir productos digitales de primera calidad para streaming u otros fines conectados pueden recurrir a productos de imitación más baratos que no solo están plagados de vulnerabilidades, sino que incluso vienen precargados con malware. Esto expone a estas personas a un riesgo legal desproporcionado cuando estos dispositivos se utilizan para proporcionar la conexión a Internet doméstica de los compradores como proxy con fines maliciosos o ilegales.

La ciberseguridad y la confianza en que los productos que compramos no se utilizarán en tu contra es esencial, no solo para quienes pueden permitirse dispositivos digitales de marca, sino para todos. Aunque acogemos con satisfacción los IoC que el FBI ha incluido en su PSA, es necesario hacer más para proteger a los consumidores de los innumerables peligros a los que les exponen sus dispositivos.